发生了什么?

由Intel CPU漏洞问题衍生出来的安全事件已经波及全球几乎所有的手机、电脑、云计算产品,ARM确认 Cortex-A架构中招。现在发现的bug有两个:

1.叫做Meltdown(崩溃),目前只存在于intel的处理器和部分arm处理器,amd不受影响,Intel方面从2004年开始的全部的Intel CPU。

2.叫做Spectre(幽灵),存在于一切有乱序执行的现代处理器架构里面,包括amd。

哪些系统受影响?

Windows、Linux、macOS、亚马逊AWS、谷歌安卓、iOS均中招,整个产业都中了。

除了Intel处理器,还波及哪些硬件?

ARM的Cortex-A架构和AMD处理器。Cortex-A目前广泛用于手机SoC平台,包括高通、联发科、三星等等。

虽然AMD称基于谷歌研究的三种攻击方式,自己的处理器基本免疫。但Spectre(幽灵)漏洞的联合发现者Daniel Gruss(奥地利格拉茨技术大学)称,他基于AMD处理器的Spectre代码攻击模拟相当成功。

如何修复?

Intel建议关注后续的芯片组更新、主板BIOS更新,但首先应该把OS级别的补丁打上。

对于Meltdown漏洞:Linux已经发布了KAISER、macOS从10.13.2予以了修复、谷歌号称已经修复,Win10 Insider去年底修复、Win10秋季创意者更新今晨发布了KB4056892,将强制自动安装。亚马逊也公布了指导方案。

对于难度更高的Spectre漏洞,目前仍在攻坚。

Windows 7/XP受影响不?

微软承诺,将在下一个补丁日帮助Win7修复,但是否惠及XP没提。

打补丁性能受到影响?

研究者Gruss称对此,他无法给出确切结论,但从Intel声明的措辞中可以确认会有性能损失。福布斯称,性能影响较大的是Intel 1995年到2013年的老处理器,最高可达50%,从Skylake这一代(即型号开头为6,比如6700K)之后就几乎察觉不到了。

那么这些漏洞造成什么损失了?

由于两个漏洞都是越级访问系统级内存,所以可能会造成受保护的密码、敏感信息泄露。

但福布斯了解到,目前,尚未有任何一起真实世界攻击,所有的推演都来自于本地代码模拟。所以,看似很严重但其实也可以理解为一次安全研究的胜利。研究者称,漏洞要在个人电脑上激活需要依附与具体的进程等,比如通过钓鱼软件等方式植入。

Intel的CPU有一个硬件级的漏洞被发现,目前细节还没有公布,一些关键厂商比如云服务厂商、操作系统厂商正在做修复工作。Azure会在1月10日维护重启,Amazon Web Services会在1月5日进行重启更新,国内应该也会同步跟进。

我需要做什么?

简单的说,普通用户通过打补丁可以堵上漏洞,代价是,可能会损失一些磁盘性能(更新:感觉不出来损失)

Windows用户:2018年1月4日微软会推送补丁,此补丁已经从2017年11月开始测试。

Mac用户:苹果会推出补丁,时间未知。

Linux用户:我们不管,你都用Linux了,问题自己能解决的。

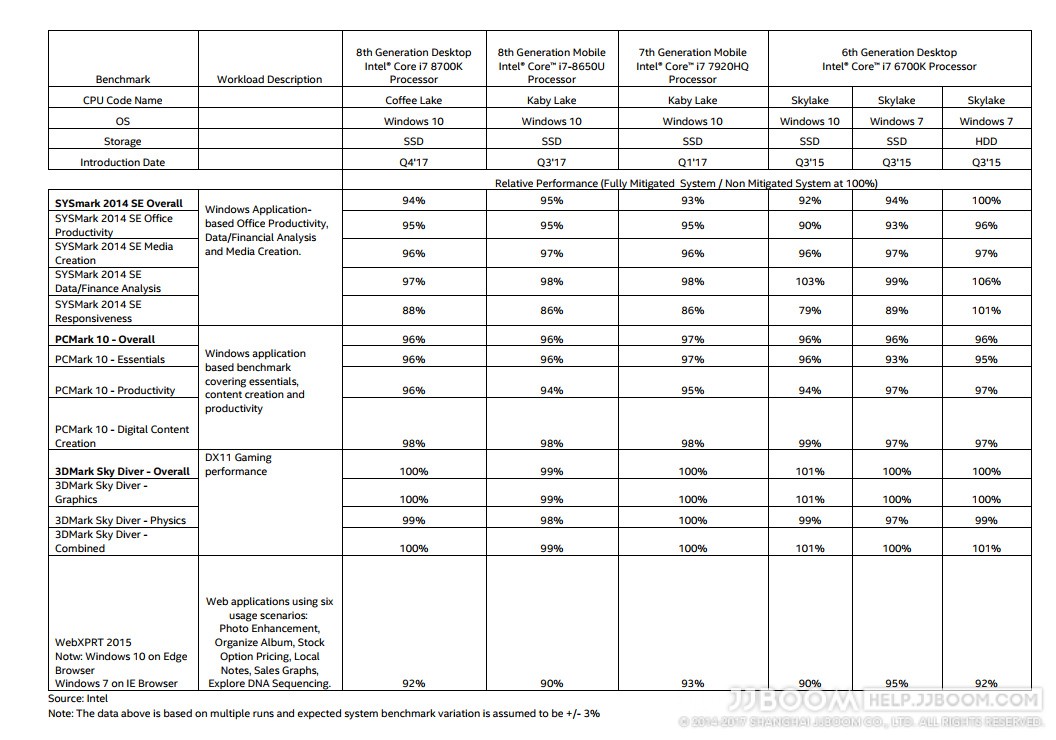

性能影响

1月12日,Intel更新了性能影响测试结果,安装 Meltdown / Spectre 安全更新之后。代号为 Kaby Lake、Coffe Lake 的八代 CPU 性能下降在 6% 左右;7 代的 i7 7920HQ 性能下降 7% 左右;6 代 CPU 受到的影响在 8% 左右,对游戏性能几乎没有影响,请新老顾客放心更新。

参考:

https://security.googleblog.com/2018/01/todays-cpu-vulnerability-what-you-need.html

https://9to5mac.com/2018/01/02/intel-cpu-bug-fix-slowdown-for-macs/

https://www.theregister.co.uk/2018/01/02/intel_cpu_design_flaw/

https://lwn.net/Articles/738975/